2025-11-16 12:02:08

Ось чому Linux безпечніший і надійніший за інші операційні системи 😅

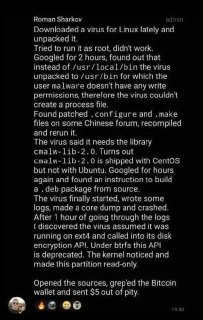

Нещодавно скачав вірус для Linux і розпакував його.

Спробував запустити від root — не спрацювало.

Гуглив 2 години, з'ясував, що замість /usr/local/bin вірус розпакувався в /usr/bin, куди у користувача malware немає прав на запис, тому вірус не зміг створити процесний файл.

Знайшов пропатчені configure і make файли на якомусь китайському форумі, перекомпілював і запустив знову.

Вірус повідомив, що йому потрібна бібліотека cmalw-lib-2.0.

Виявилось, cmalw-lib-2.0 входить до складу CentOS, але не Ubuntu. Ще пару годин гуглив і знайшов інструкцію, як зібрати .deb пакет із вихідників.

Нарешті вірус запустився, написав трохи логів, зробив core dump і впав.

Після години розбору логів я зрозумів, що вірус припускав, ніби працює на ext4, і звертався до API шифрування диска. Під btrfs цей API вже давно застарілий, тому ядро зробило розділ лише для читання.

Відкрив вихідники, знайшов Bitcoin-гаманець і скинув туди $5 з жалю.

JavaSkvirt

Нещодавно скачав вірус для Linux і розпакував його.

Спробував запустити від root — не спрацювало.

Гуглив 2 години, з'ясував, що замість /usr/local/bin вірус розпакувався в /usr/bin, куди у користувача malware немає прав на запис, тому вірус не зміг створити процесний файл.

Знайшов пропатчені configure і make файли на якомусь китайському форумі, перекомпілював і запустив знову.

Вірус повідомив, що йому потрібна бібліотека cmalw-lib-2.0.

Виявилось, cmalw-lib-2.0 входить до складу CentOS, але не Ubuntu. Ще пару годин гуглив і знайшов інструкцію, як зібрати .deb пакет із вихідників.

Нарешті вірус запустився, написав трохи логів, зробив core dump і впав.

Після години розбору логів я зрозумів, що вірус припускав, ніби працює на ext4, і звертався до API шифрування диска. Під btrfs цей API вже давно застарілий, тому ядро зробило розділ лише для читання.

Відкрив вихідники, знайшов Bitcoin-гаманець і скинув туди $5 з жалю.

JavaSkvirt